从攻击到防护 院士团队解密网络安全攻防的深层逻辑

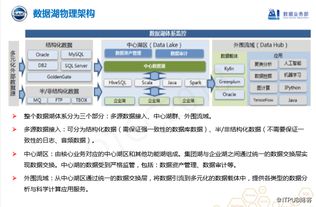

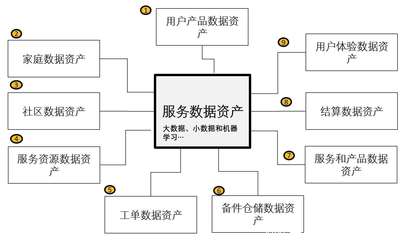

在当前万物互联、数据驱动的时代,网络安全已从技术问题上升为关乎国家安全、社会稳定与个人隐私的核心议题。攻击与防御的较量,不再仅仅是简单的技术对抗,更是一场涉及战略、战术与心理的复杂博弈。一支由院士领衔的顶尖团队走进校园,以‘大数据服务’为关键切入点,为公众深入剖析了现代网络安全攻防中的经典‘套路’与应对之道。\n\n一、 攻击者的‘组合拳’:从单点突破到体系化入侵\n\n院士团队首先指出,现代网络攻击早已告别了单打独斗的‘脚本小子’时代,演变为高度专业化、体系化的作业模式。其典型‘套路’可归纳为以下几个环环相扣的环节:\n\n1. 侦查与情报收集:攻击者首先会利用开源情报(OSINT)、网络扫描、社会工程学等手段,对目标进行全方位‘画像’,寻找系统漏洞、人员弱点或供应链缺口。大数据平台本身,因其汇聚的海量敏感信息,往往成为首要的侦察目标。\n2. 武器化与载荷投递:基于侦察结果,攻击者会定制或选择恶意软件(如勒索软件、木马、APT攻击工具),并通过鱼叉式钓鱼邮件、水坑攻击、漏洞利用等方式,将攻击载荷精准投送至目标环境。\n3. 漏洞利用与建立据点:成功投递后,攻击者利用系统或应用漏洞执行代码,在目标网络内部建立初始立足点(如获取一个普通用户权限)。\n4. 横向移动与权限提升:以内网第一个据点为基础,攻击者会利用内网信任关系、密码复用等弱点,横向渗透到更多主机,并不断尝试提升权限(如获取管理员或域控权限),以控制核心资产。\n5. 目标达成与痕迹清除:在窃取数据、破坏系统或达成其他目的后,攻击者会尽可能清除日志、删除工具,隐匿行踪,为长期潜伏或下次攻击留下后门。\n\n二、 防御者的‘智慧盾’:大数据驱动下的主动防御体系\n\n面对日益狡猾和强大的攻击者,传统的基于边界和特征码的被动防御已力不从心。院士团队强调,防御必须转向 ‘以大数据服务为核心’的主动、智能、协同防御模式。\n\n1. 全量数据采集与融合:构建安全大数据平台,不再只关注防火墙、杀毒软件的告警日志,而是将网络流量数据、终端行为日志、应用访问记录、威胁情报流等多元异构数据进行全面采集与标准化融合。这是实现精准感知的基石。\n2. 异常行为分析与威胁狩猎:利用机器学习、图计算等大数据分析技术,建立用户与实体行为基线(UEBA)。通过实时比对,能够快速发现偏离基线的异常行为(如内部人员异常数据访问、主机在非工作时间对外连接等),从而识别出绕过传统检测的潜在威胁(威胁狩猎)。这改变了‘守株待兔’的告警模式,转向主动发现未知威胁。\n3. 全局关联分析与攻击链还原:单一告警往往价值有限。大数据平台能够将分散在不同设备、不同时间点的脆弱性信息、异常事件、告警日志进行全局关联分析,自动绘制出攻击者的活动轨迹(杀伤链),还原完整的攻击故事,帮助安全人员快速理解攻击全貌,定位根源。\n4. 智能决策与自动化响应(SOAR):结合编排、自动化与响应技术,将分析结果转化为可执行的行动指令。例如,在检测到某IP正在进行暴力破解时,系统可自动调用防火墙API临时封禁该IP;或在确认主机失陷后,自动隔离该主机并启动取证流程,实现‘分钟级’甚至‘秒级’响应,极大压缩攻击者的窗口期。\n5. 威胁情报的闭环应用:内部分析产生的安全数据经过脱敏处理后,可形成独有的威胁情报;积极引入外部高质量威胁情报(如恶意IP、域名、文件哈希等)。内外情报在大数据平台中碰撞、验证、丰富,再应用于检测规则、阻断策略的优化,形成一个持续进化的防御智能循环。\n\n三、 攻防本质:一场关于数据与认知的战争\n\n院士团队最后道,现代网络安全的攻防博弈,其本质是对‘数据’控制权与‘态势’认知权的争夺。攻击方竭力隐藏意图、混淆数据、延迟被认知;防御方则全力获取更全、更细、更及时的数据,并从中提炼出对安全态势的精准认知,从而先敌发现、先敌处置。\n\n‘大数据服务’在这场战争中的核心价值,就在于它将防御的视角从‘点’(单个设备、单次告警)提升到了‘面’(全网关联、行为序列)和‘体’(时间维度上的态势演进),赋予了防御体系预测、洞察和自适应能力。\n\n对于广大组织机构而言,构建以大数据平台为中枢的网络安全运营中心(SOC),培养既懂安全又懂数据的复合型人才,并建立贯穿预防、检测、响应、恢复的全流程安全闭环,已成为应对复杂网络威胁的必由之路。这场没有硝烟的战争,胜负手在于谁能更好地驾驭数据,谁能更早地洞察先机。”\n}\n

如若转载,请注明出处:http://www.yumuyun.com/product/20.html

更新时间:2026-04-29 15:25:32